|

KT가 자체 조사를 통해 추가 해킹 침해 정황을 발견하고 고객 보호 조치를 시행하기로 했다. 다만 유출된 정보에 유심 인증키는 포함되지 않아 복제폰 가능성은 적다고 일축했다.

KT가 18일 광화문 소재 웨스트 사옥에서 소액결제 피해 관련 2차 브리핑을 열고 불법 초소형 기지국 신호를 수신한 고객 2만여명의 개인정보 가운데 이동가입자식별정보(IMSI), 국제단말기식별번호(IMEI), 휴대폰 번호 등 3가지가 유출됐다고 밝혔다. 앞서 KT는 1차 브리핑에서 해당 고객 가운데 5561명의 IMSI만 유출됐다고 밝혔지만 추가 조사 결과 피해자와 유출 범위가 늘어난 것이다.

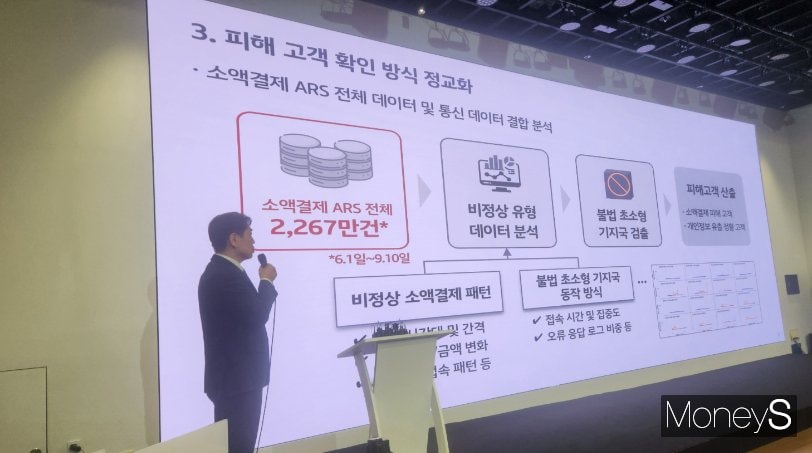

KT는 1차 발표 당시 VOC(고객 문의) 기반의 조사 결과에 신뢰도를 더하기 위해 6월부터 ARS 인증을 거친 소액결제 건을 전수 조사하고 결제 패턴과 통화 패턴을 결합해 면밀히 분석해왔다. 이 중 불완전 로그가 발생한 사례를 선별한 뒤 해당 고객이 접속했던 초소형 기지국 정보를 종합해 의심 대상을 추려냈다.

특정 시간대 비정상적으로 많은 접속이 발생하거나 소액결제가 짧은 시간대에 집중적으로 몰리는 경우 등 비정상 유형을 기준으로 데이터 분석을 거쳐 불법 초소형 기지국 ID를 검출해냈다.

이 과정에서 KT는 기존 상품권 소액결제 피해 외에도 교통카드 등 다른 유형의 소액결제 피해 사례를 추가로 확인했으며 피해 고객 수는 당초 278명에서 362명으로 누적 피해 금액은 2억4000만원으로 집계됐다.

다만 9월5일 비정상적인 소액결제 시도를 차단한 이후 새로운 피해는 발생하지 않았으며 추가로 확인한 피해 역시 모두 그 이전에 발생했다. 소액결제 과정에서 필요한 고객 성명과 생년월일이 KT를 통해 유출된 정황은 확인되지 않았다.

복제폰 생성의 핵심인 유심 인증키는 문제없다고 했다. 구재형 KT 네트워크기술본부장은 이날 "IMEI만으론 복제폰 생산이 어렵다"면서 "유심 인증키는 두 군데로 나눠 보관되며 단말기에 꽂힌 유심칩과 KT 시스템 내에 안전하게 보관되고 있다"고 밝혔다. 복제폰을 위해선 IMSI, IMEI, 인증키가 필요한데 인증키의 유출은 없어 관련 가능성이 적다는 취지다.

KT는 불법 초소형 무선 기지국 신호를 수신한 모든 고객을 개인정보 유출 대상자로 관리할 예정이다. 아울러 추가적인 개인정보 유출을 막기 위해 FDS(이상거래탐지시스템) 모니터링을 강화할 방침이다.

피해 사례가 다시 발생하지 않도록 초소형 기지국을 비롯한 네트워크 관리 체계를 고도화하고 비정상적인 소액결제 유형 차단과 유형별 실시간 모니터링을 강화하는 등 고객 피해 예방 조치를 확대하고 있다.

KT는 피해 정황이 추가로 확인된 고객에게도 소액결제 금액을 고객이 부담하지 않도록 조치 중이며 무료 유심(USIM) 교체와 유심 보호 서비스 가입도 지원한다.

이번 사건을 계기로 전국 2000여개 매장을 '안전안심 전문매장'으로 전환해 고객이 안심하고 통신 서비스를 이용할 수 있는 환경을 마련할 계획이다. 피해 고객을 대상으로 향후 휴대폰 통신기기 사용과 연계하여 발생하는 금융 사기 피해를 보상하는 'KT 안전안심보험(가칭)'을 3년간 무료로 제공해 고객 보호를 한층 강화한다.